Klassischer Virenschutz reicht heutzutage nicht mehr aus. In meinen Projekten sehe ich regelmäßig, wie Unternehmen mit veralteten Schutzkonzepten gegen moderne Angriffe scheitern. Microsoft Defender for Endpoint ist dabei weit mehr als ein Antivirus – die Plattform kombiniert Prävention, EDR, XDR-Telemetrie und Schwachstellenmanagement in einer integrierten Endpunktschutzlösung.

Wesentliche Erkenntnisse

- Klassischer signaturbasierter Virenschutz versagt bei Zero-Day-Exploits, dateilosen Angriffen und Living-off-the-Land-Techniken – über 70% der Ransomware-Angriffe starten am Endpoint

- Defender for Endpoint ist keine isolierte Lösung, sondern integraler Teil des Microsoft Security Stacks mit Defender XDR, Entra ID und Intune

- Eine saubere Architektur ist wichtiger als einzelne Features – Fehlkonfigurationen wie teilweises Onboarding oder unveränderte Standardrichtlinien hinterlassen kritische Lücken

- Die Unterscheidung zwischen Antivirus, EDR und XDR ist entscheidend für strategische Entscheidungen und Budgetierung

- Ohne strukturiertes Rollout- und Betriebsmodell bleibt das Potenzial von Defender for Endpoint ungenutzt

Microsoft Defender for Endpoint

Warum Endpoint Security heute geschäftskritisch ist

Seit 2024 haben Ransomware-Gruppen wie ALPHV/BlackCat, Cl0p und LockBit massive Schäden im DACH-Raum verursacht. Produktionsstillstände bei Automobilzulieferern, Klinikausfälle in der Schweiz, Energieunternehmen mit mehrtägigen Betriebsunterbrechungen – die Beispiele sind real und dokumentiert.

Die wichtigsten Angriffsvektoren auf Endpunkte waren dabei:

- Phishing-E-Mails mit ISO/IMG-Anhängen, Office-Makros oder OneNote-Droppern

- Browser-Exploits und kompromittierte VPN-Zugänge ohne MFA

- Lateral Movement über RDP, SMB und veraltete lokale Admin-Konten

- Living-off-the-Land-Binaries wie PowerShell, WMI und PsExec

Ein kompromittiertes Notebook kann innerhalb von Minuten Entra-ID-Token exfiltrieren, Pass-the-Hash-Angriffe durchführen und zur Domänendominanz führen. Die Folgen: Produktionsausfall (durchschnittlich 1,2 Mio. € pro Stunde), DSGVO-Bußgelder bis 4% des Umsatzes und nachhaltige Reputationsschäden.

Vom Antivirus zu EDR und XDR – was CISO & IT-Leitung wirklich unterscheiden müssen

Viele Security-Projekte scheitern, weil Management und IT-Teams Antivirus und EDR/XDR gleichsetzen. Die Unterschiede sind fundamental:

Antivirus (klassisch):

- Signaturbasiert, lokal fokussiert

- Reagiert auf bekannte Malware (99% Erkennung durch Hashing)

- Weniger als 20% Erkennung bei dateilosen Angriffen

- Kaum Verhaltens- oder Kontextanalyse

EDR (Endpoint Detection and Response):

- Kontinuierliche Telemetrie von Prozessen, Registry, Netzwerkverbindungen

- Erkennung von Angriffsketten durch Prozessbäume und Timelines

- Live Response: Gerät isolieren, Prozess beenden, Speicher auslesen

- Forensische Nachvollziehbarkeit über Advanced Hunting

XDR (Extended Detection and Response):

- Korrelation von Endpoint-Signalen mit Identität, E-Mail und Cloud-Apps

- Einheitliche Incident-Ansicht im Defender XDR-Portal

- Reduktion der mittleren Erkennungszeit von Tagen auf Minuten

Unternehmen mit Microsoft 365 E3/E5 sollten die EDR-/XDR-Fähigkeiten konsequent nutzen, statt parallel teure AV-Insellösungen zu betreiben. Dual-Engine-Konflikte mindern die Performance um 15-30% und duplizieren Kosten.

Architektur: Rolle von Defender for Endpoint im Microsoft-Security-Stack

Defender for Endpoint ist kein isoliertes Produkt, sondern ein Baustein im integrierten Microsoft Security Stack.

Technische Verankerung

OS-Sensoren unter Windows 10/11/Server, Agents für macOS, Linux, iOS und Android

Cloud-Backend mit EU-Datenstandort (Irland/Niederlande) für DSGVO-Compliance

TLS-verschlüsselte Kommunikation über ca. 20 Endpunkte

Integration in Defender XDR

Rolle von Entra ID

- Gerätekontext (Compliant/Non-Compliant) für Conditional Access

- Verbindung von Identitätsereignissen mit Endpoint-Signalen

- Unterstützung hybrider Szenarien

Typische Angriffswege auf Endpoints – und wie Defender for Endpoint sie adressiert

In meinen Incident-Reviews der letzten Jahre sehe ich wiederkehrende Muster:

| Defender-for-Endpoint-Maßnahme |

|---|

Phishing mit Office-Makros | ASR-Regel “Block Win32 API calls from Office” |

Kompromittierte VPN ohne MFA | EDR erkennt RDP-Spitzen und anomale Anmeldungen |

Lateral Movement via PsExec | Verhaltensregeln und Prozess-Telemetrie |

| Automatische Isolation bei Verhaltensübereinstimmung |

| Network Protection blockiert über 100 Kategorien |

Funktionen von Microsoft Defender for Endpoint strategisch nutzen

Es geht nicht um eine vollständige Feature-Liste, sondern um die Funktionen mit dem größten Sicherheitsunterschied.

Next-Gen AV

- Azure-basiertes Machine Learning mit Cloud Protection

- Block-at-First-Sight aktiv, PUA-Schutz aktiviert

- Blockiert 98% der Zero-Days vor Ausführung

EDR-Funktionen

- 30 Tage Rohdaten für Hunting und Forensik

- Alerting auf LSASS-Dumps, Credential Theft, Exploit-Ketten

- Automatische und manuelle Response-Aktionen

Threat & Vulnerability Management

- Inventarisierung von 500+ Apps/Schwachstellen pro Gerät

- Priorisierung nach Ausnutzbarkeitsscore

- Quick-Wins: Log4Shell patchen, lokale Admins via LAPS entfernen

Attack Surface Reduction

Kritische ASR-Regeln: Block credential stealing from LSASS, Block Office child processes

Network Protection und Web-Filtering gegen Malware-Seiten

Reales Szenario aus der Vergangenheit: In einem DACH-Herstellerprojekt 2024 stoppte eine aktivierte ASR-Regel die initiale Ryuk-Infektion durch Blockierung der Skriptausführung.

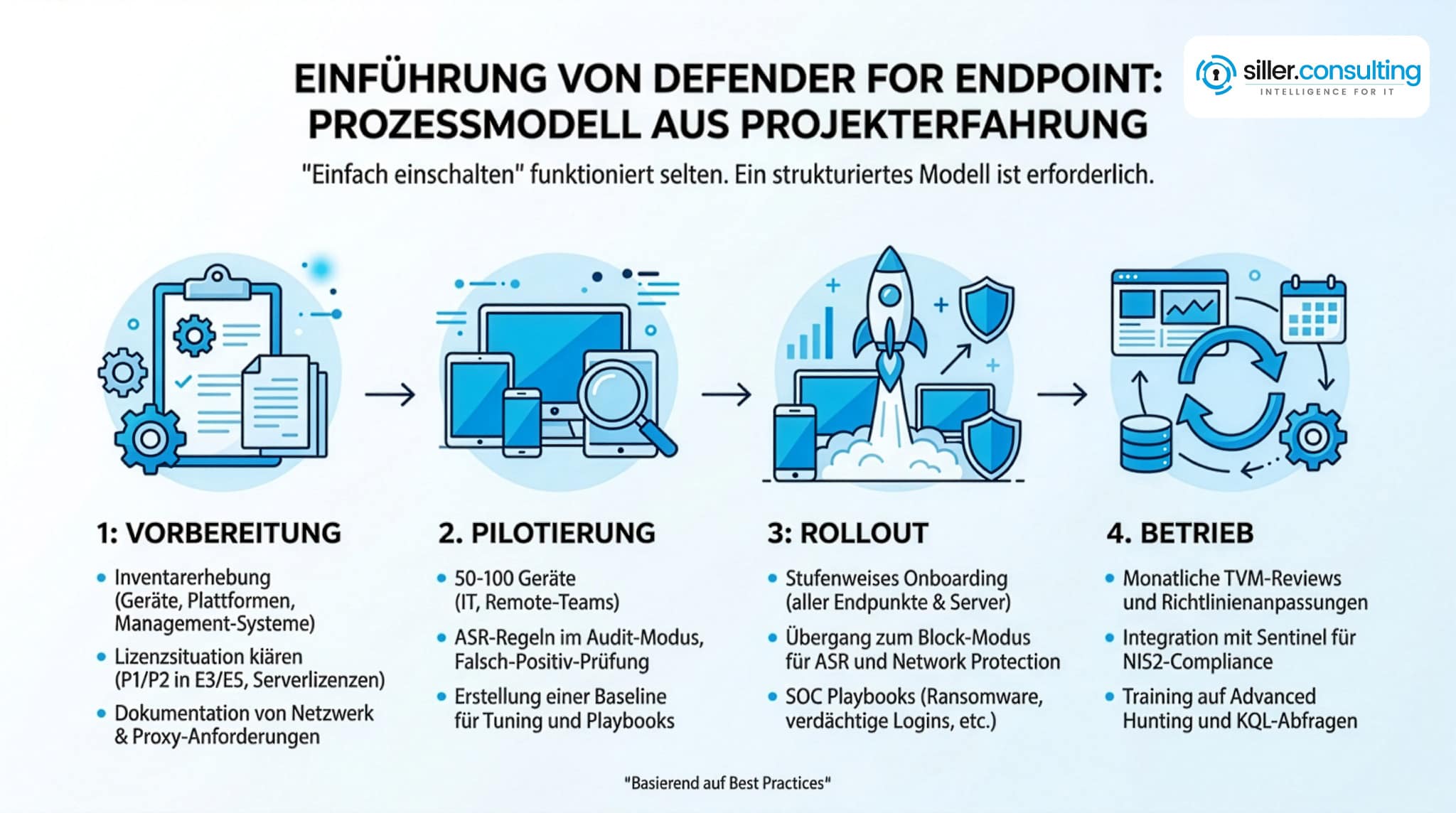

Einführung von Defender for Endpoint: Vorgehensmodell aus Projekterfahrung

“Einfach einschalten” funktioniert selten. Ein strukturiertes Modell ist erforderlich:

Vorbereitung

- Bestandserhebung: Geräte, Plattformen, Management-Systeme

- Lizenzsituation klären (P1/P2 in E3/E5, Server-Lizenzen)

- Netzwerk- und Proxy-Anforderungen dokumentieren

Pilotierung

- 50-100 Geräte (IT, Remote-Teams)

- ASR-Regeln im Audit-Modus, Events auf False Positives prüfen

- Baseline für Tuning und Playbooks schaffen

Rollout

- Stufenweises Onboarding aller Endgeräte und Server

- Übergang zu Block-Modus bei ASR und Network Protection

- SOC-Playbooks für Ransomware, verdächtige Anmeldungen, Remote-Tool-Missbrauch

Betrieb

- Monatliche TVM-Reviews und Policy-Anpassungen

- Integration in Sentinel für NIS2-Compliance

- Schulung auf Advanced Hunting und KQL-Queries

Typische Fehlannahmen und Fehlkonfigurationen

Viele Umgebungen haben Defender for Endpoint, nutzen aber nur einen Bruchteil des Potenzials.

Fehlannahmen

- “Windows Defender = geschützt” – ohne EDR, ASR, TVM

- “Standard-Policies genügen” – Ignorieren von Unternehmensspezifika

- “EDR brauchen nur Konzerne” – auch KMU werden gezielt angegriffen

Fehlkonfigurationen

- Nur 60% (oder ein Teil) der Geräte sind ge-onboarded (Homeoffice, Server fehlen)

- ASR-Regeln dauerhaft im Audit-Modus

- Keine dedizierten Security-Rollen im Portal

- Alerts ohne klare Zuständigkeiten und Playbooks

Empfehlungen

- Pflichtkontrollen definieren: ASR-Basisregeln, Cloud-Protection hoch, Network Protection aktiv

- Regelmäßige Reports für Management-Transparenz

- Kleines, schlagkräftiges Team für Policy-Entscheidungen

Defender for Endpoint P1 vs. P2 – welche Ausbaustufe für welches Unternehmen?

| | |

|---|

| | |

ASR, Firewall, Network Protection | | |

| | |

| | |

| | |

Defender for Endpoint P1 eignet sich für Organisationen mit externem SOC oder sehr kleinen Umgebungen. Defender for Endpoint P2 ist Mindeststandard für regulierte Branchen (KRITIS, NIS2) und größere verteilte Umgebungen. Viele Kunden mit Microsoft 365 E5 haben P2 bereits lizenziert, ohne die Funktionen auszuschöpfen.

Server-Lizenzen sind separat erforderlich – kritisch, da AD-Controller bei 60% der Angriffe zuerst betroffen sind.

Defender for Endpoint im Zusammenspiel mit Zero Trust, Entra ID und Defender XDR

Zero Trust ist seit NIS2 und BSI-Empfehlungen keine Option mehr, sondern Anforderung.

Zero-Trust-Prinzipien

Never trust, always verify – kontinuierliche Bewertung

Least Privilege auf Identitäts- und Endpoint-Ebene

Zusammenspiel mit Entra ID

- Gerätestatus als Signal für Conditional Access

- Blockierung bei kompromittierten Endpoints in Echtzeit

- Compliance-Anforderungen als Zugriffsvoraussetzung

Zusammenspiel mit Defender XDR

- Korrelation von Endpoint-, Identitäts- und E-Mail-Signalen

- Ein Incident zeigt: Phishing → kompromittierter User → Credential Dumping

Operative Nutzung: Detection, Response und Monitoring im Alltag

Der Wert von Defender for Endpoint zeigt sich im laufenden Betrieb.

Detection

- Alert-Tuning-Prozess etablieren

- Advanced Hunting mit KQL für Bedrohungssuche

Response

- Standardisierte Reaktionsschritte: Isolieren, Session-Abmeldung, Token-Invalidierung

- Automatisierte Aktionen bei Commodity-Malware

Monitoring-KPIs

- 99% Endpoint-Abdeckung

- TVM-Risikoscore unter 5%

- Mean Time to Detect unter 1 Stunde

- Kritische Incidents pro Monat unter 2

IT/Security-Zusammenarbeit

- Klare Rollenverteilung zwischen Endpoint-Betrieb und Security Operations

- Monatliche Playbook-Reviews

Fazit: Wann Defender for Endpoint sinnvoll ist – und was dafür erfüllt sein muss

Defender for Endpoint ist für Microsoft-zentrierte Unternehmen ein zentraler Pfeiler moderner IT Sicherheit. Die Kombination aus Prävention, Erkennung und Reaktion adressiert Cyberbedrohungen, gegen die klassischer Virenschutz versagt.

Voraussetzungen

- Bereitschaft zur echten Härtung (ASR, MFA, Conditional Access)

- Klare Verantwortlichkeiten für Betrieb und Response

- Investment in Schulung (Portal, KQL, Playbooks)

Besondere Sorgfalt bei

- Heterogenen Umgebungen mit Non-Microsoft-Stacks und OT

- Strenger Branchenregulierung mit zusätzlichen Logging-Anforderungen

Die eigene Endpoint-Security-Strategie in einem kompakten Strategiegespräch oder Tenant-Check zu reflektieren, ist der erste Schritt zur operativen Wirksamkeit.

Häufig gestellte Fragen (FAQ)

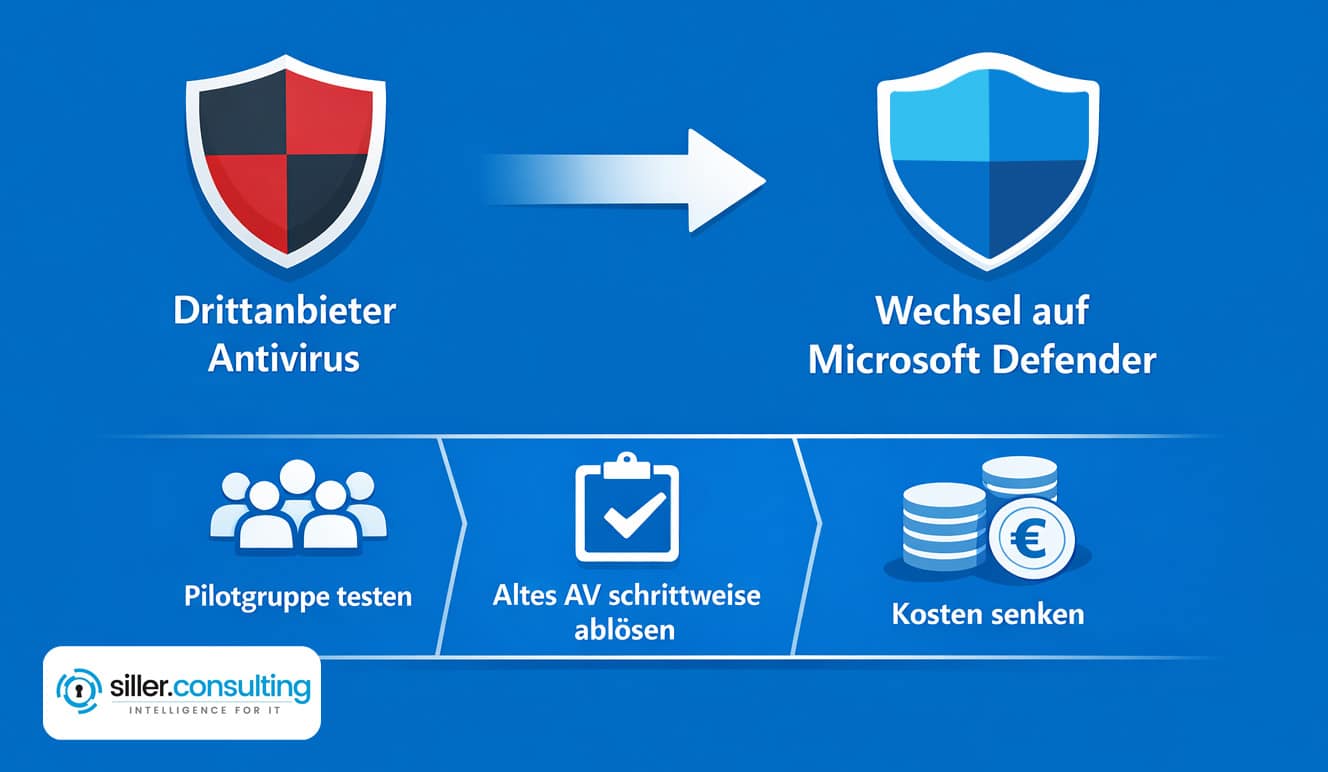

Wie gehe ich mit einem bestehenden Drittanbieter-Antivirus um?

- Paralleler Echtzeitschutz mit zwei AV-Engines vermeiden – Performance-Verlust bis 30%

- Stufenweiser Migrationsplan: Pilotgruppe mit Defender als primärem AV, dann sukzessive Ablösung

- Defender zunächst im Passive Mode für Telemetrie möglich

- Gesamtkostenbetrachtung: Doppelkosten durch ungenutzte Microsoft-Funktionen abbauen

Wie funktioniert Defender for Endpoint bei Offline-Geräten?

- Grundlegender Schutz offline verfügbar (lokale Signaturen, Heuristik)

- Cloud-Protection, Live-Response und TVM-Daten erfordern Verbindung

- Für Außendienst-Notebooks spezielle Synchronisationsfenster planen

- Dauerhaft isolierte OT-Umgebungen erfordern alternative Konzepte

Welche DSGVO-Aspekte sind zu beachten?

- Personenbezogene Daten werden verarbeitet (Benutzernamen, Hostnamen, Dateipfade)

- EU-Datenresidenz bewusst konfigurieren

- Verzeichnis der Verarbeitungstätigkeiten aktualisieren, TOMs dokumentieren

- Betriebsrat frühzeitig bei erweiterten Monitoring-Funktionen einbeziehen

Ist Defender for Endpoint auch für KMU ohne SOC sinnvoll?

- Ja – AIR und TVM funktionieren als Self-Service

- Mindestkonfiguration: Basis-Policies, automatisierte Reaktion, TVM-Priorisierung

- Bei fehlenden Ressourcen Managed SOC-Modelle nutzen

- Viele KMU haben durch Microsoft Defender for Business oder E5 bereits Basislizenzen

Wie prüfe ich die Wirksamkeit meiner Implementierung?

- Kennzahlen prüfen: Onboarding-Abdeckung, aktiver Schutz, kritische TVM-Befunde

- Kontrollierte Red-/Purple-Teaming-Übungen oder simulierte Angriffe

- Strukturierter Review von ASR-Status, AIR-Konfiguration, Alert-Verteilung

- Einmaliger Health Check liefert innerhalb weniger Tage klare Handlungsempfehlungen