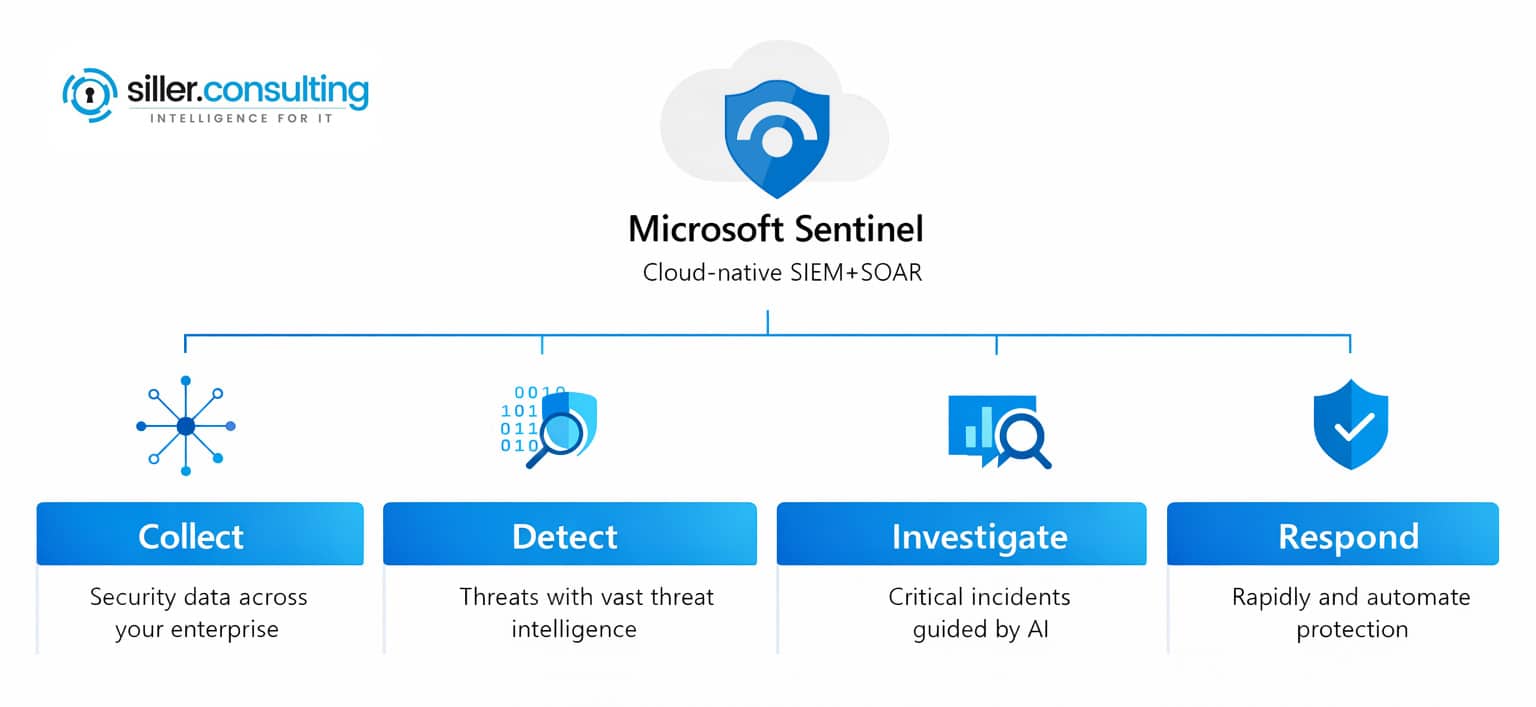

Microsoft Sentinel ist Microsofts cloudnative SIEM- und SOAR-Plattform, die Security Information und Event Management mit Security Orchestration, Automation and Response in einer einheitlichen Lösung vereint.

Als zentraler Bestandteil des Microsoft Security-Ökosystems verarbeitet Sentinel täglich über Billionen Sicherheitssignale und positioniert sich damit als strategische Schaltzentrale für Enterprise-Security-Operations.

Dieser Artikel richtet sich an CISOs, Security Leads, Microsoft 365 Administratoren mit Security-Verantwortung und SOC-Verantwortliche in Enterprise-Umgebungen sowie im gehobenen Mittelstand.

Der Fokus liegt nicht auf Klick-für-Klick-Anleitungen, sondern auf strategischer Einordnung, Architekturprinzipien und operativer Wirksamkeit. Einsteiger-Content oder oberflächliche Produktbeschreibungen finden sich hier nicht.

Wann ist Sentinel sinnvoll, wann reicht Defender XDR?

Die Antwort ist eindeutig: Defender XDR genügt für Microsoft-365-zentrische Unternehmen mit unter 5.000 Benutzern, die primär auf E5-Alerts setzen und mit 90 Tagen Datenaufbewahrung auskommen. Sentinel wird notwendig bei Hybrid- oder Multi-Cloud-Umgebungen, Anforderungen an erweiterte Retention (1–10 Jahre), Custom Analytics oder fortgeschrittener SOAR-Automatisierung – typischerweise ab dem sogenannten SOC-Maturity-Level 2 oder bei Compliance-Vorgaben für langfristige Forensik.

Was Sie aus diesem Artikel mitnehmen:

SIEM/SOAR im Microsoft 365 Security-Kontext verstehen

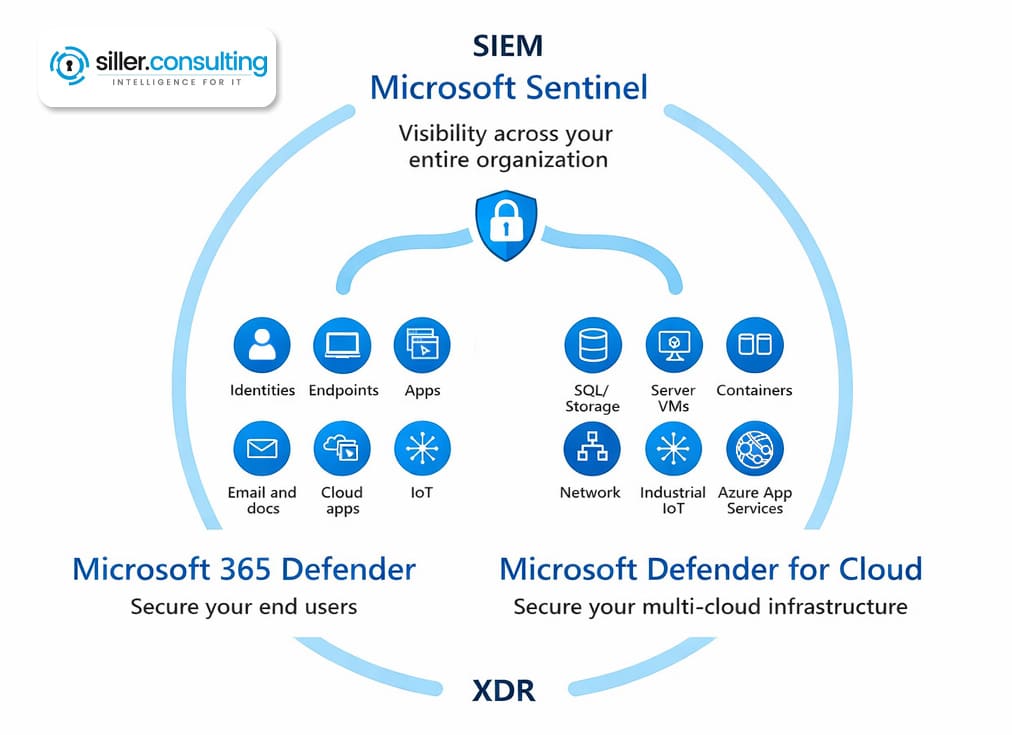

Die Rolle von SIEM und SOAR in modernen Security Operations hat sich fundamental gewandelt. Klassische SIEM-Systeme fungierten primär als Log-Aggregatoren mit regelbasierten Alerting-Mechanismen. Microsoft Sentinel geht einen Schritt weiter: Die Plattform kombiniert KI-gestützte Bedrohungserkennung, Verhaltensanalyse und automatisierte Reaktion in einer einheitlichen Cloud-Infrastruktur, die nativ mit dem Microsoft Security-Stack integriert ist.

Native Security-Capabilities vs. Sentinel-Ergänzung

Microsoft 365 Defender XDR bietet bereits umfassende Sicherheitsfunktionen: Unified Incident View für Endpoint, Identity, Email und Cloud Apps, automatische Remediation, integrierte Threat Intelligence und bis zu 180 Tage Datenaufbewahrung in bestimmten Bereichen. Für viele Unternehmen stellt sich berechtigterweise die Frage, warum zusätzlich Sentinel implementiert werden sollte.

Defender XDR erreicht seine Grenzen in folgenden Szenarien:

Die Abgrenzung ist strategisch relevant: Defender XDR ist das operative Werkzeug für tägliche Sicherheitswarnungen im Microsoft-Kontext. Sentinel ist die strategische Plattform für organisationsweite Sichtbarkeit, langfristige Forensik und cross-platform Security Operations.

Strategische Einbettung in den Security-Stack

Sentinel fungiert als zentraler Event-Hub für hybride IT-Umgebungen. Die Architektur basiert auf einem Security-Graphen, der Entitäten wie Benutzer, Geräte und Ressourcen als Knoten modelliert und deren Interaktionen als Kanten abbildet. Diese graphbasierte Analyse ermöglicht Erkenntnisse, die isolierte Log-Auswertungen nicht liefern können.

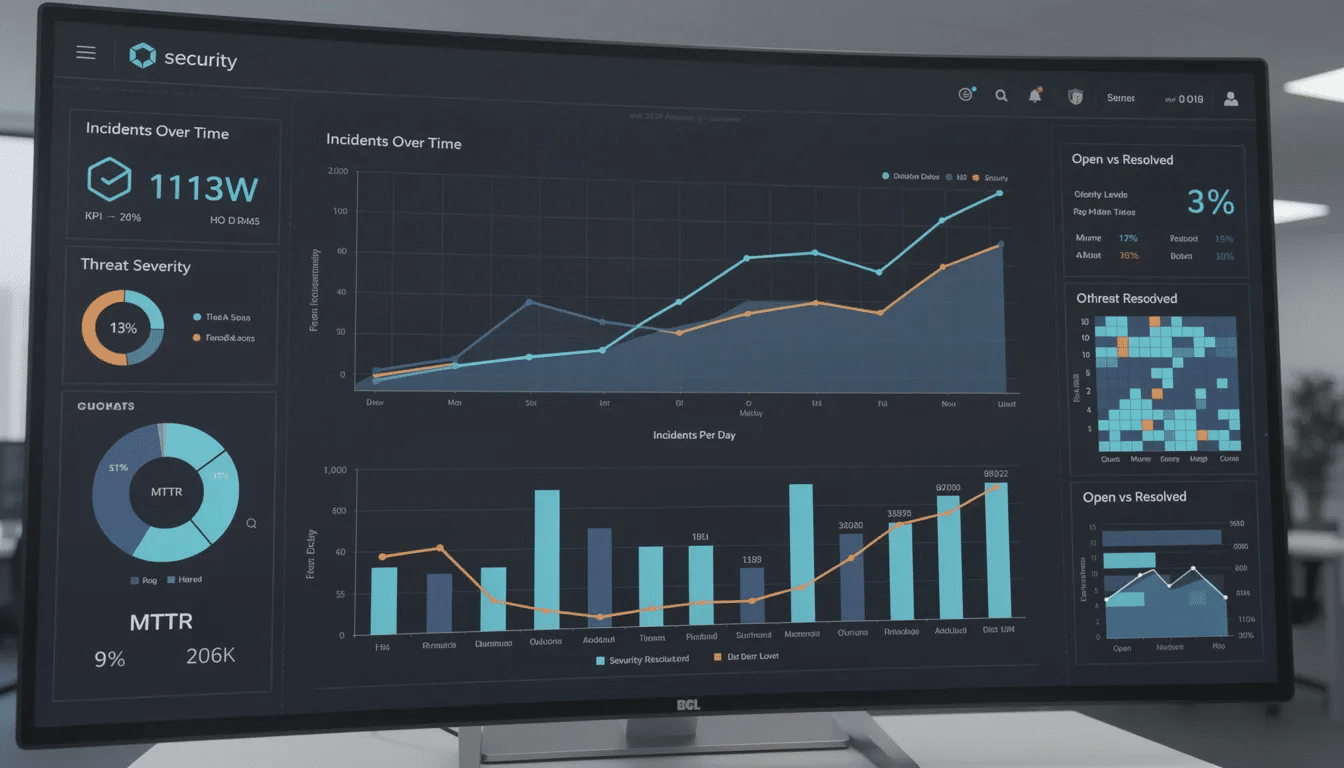

Die strategische Einbettung verbindet operative Sicherheitsarbeit mit Risikobewertung auf Führungsebene. Während SOC-Teams in Sentinel Incidents untersuchen, können Security Leads über Workbooks und Dashboards Trends, Risikobereiche und Security-Posture-Entwicklungen nachvollziehen. Diese duale Perspektive macht Sentinel zum Bindeglied zwischen SecOps und strategischer Security-Governance.

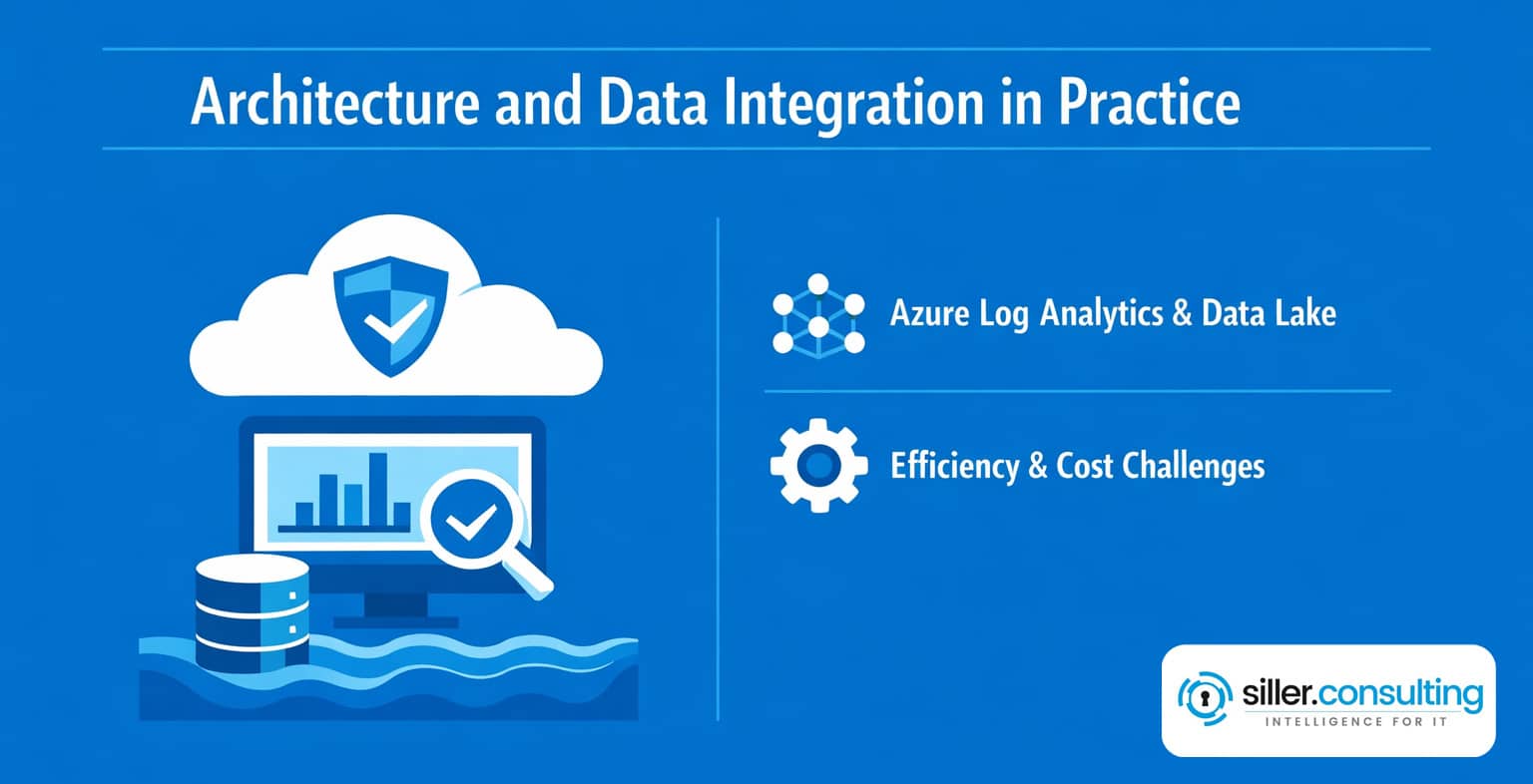

Architektur und Datenintegration in der Praxis

Die technische Architektur von Microsoft Sentinel basiert auf Azure Log Analytics Workspaces und einem darunterliegenden Data Lake, der Multi-Modal-Analytics unterstützt. Die Architekturentscheidungen in dieser Phase haben direkte Auswirkungen auf operative Effizienz und Kosten – Fehlentscheidungen hier führen zu den häufigsten Problemen in Sentinel-Projekten.

Kern-Datenquellen strategisch priorisieren

Entra ID Sign-in und Audit Logs bilden das Fundament jeder Sentinel-Implementierung im Microsoft-Kontext. Die Sign-in Logs liefern Kontext für risikobasierte Detections wie anomale Anmeldungen, Impossible Travel oder Brute-Force-Versuche. Audit Logs erfassen administrative Änderungen an der Identity-Infrastruktur. Die Konfiguration sollte sich auf Security-relevante Events fokussieren – nicht jede erfolgreiche Anmeldung muss langfristig gespeichert werden.

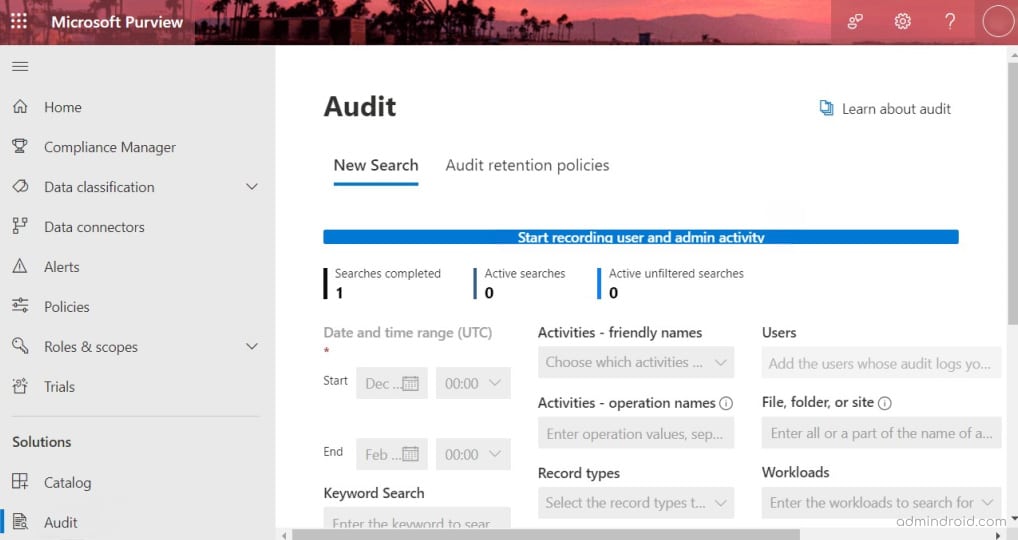

Microsoft 365 Audit Logs und Purview-Integration erweitern die Sichtbarkeit auf Collaboration-Workloads. SharePoint, Teams und Exchange-Aktivitäten fließen über den Office 365 Connector ein. Die Integration mit Microsoft Purview liefert zusätzliche Signale: Sensitivity Labels, DLP-Events und eDiscovery-Aktivitäten ermöglichen Insider-Threat-Szenarien, die Defender allein nicht abdeckt. Kritisch ist hier die Filterung: M365 Audit Logs können bei Enterprise-Tenants 10–50 GB pro Benutzer und Monat erzeugen.

Defender XDR-Datenintegration erfordert besondere Aufmerksamkeit. Die bidirektionale Verbindung zwischen Sentinel und Defender XDR ermöglicht es, XDR-Incidents direkt in Sentinel zu bearbeiten und umgekehrt. Der Fehler, den ich regelmäßig in Projekten sehe: Doppelte Datenaufnahme durch parallele Aktivierung von nativen Defender-Connectors und XDR-Streaming, was zu unnötigen Kosten und redundanten Alerts führt.

Erweiterte Datenquellen und Connector-Strategie

On-Premises Active Directory und Netzwerk-Logs erfordern den Azure Monitor Agent (AMA) für die Hybrid-Integration. Windows Security Events, DNS-Logs und Firewall-Daten liefern kritische Kontextinformationen für Kill-Chain-Analysen. Die Implementierung sollte schrittweise erfolgen: Erst Identity-Events, dann erweiterte System-Events, zuletzt Netzwerk-Traffic – jeweils validiert gegen definierte Use Cases.

Drittanbieter-Systeme und Cloud-Services wie AWS, GCP, Cisco oder Palo Alto lassen sich über native Connectors, CEF-Format oder Direct Log Ingestion anbinden. Die realistische Bewertung: Der Aufwand für saubere Integration übersteigt häufig die initialen Schätzungen. AWS S3-Log-Integration beispielsweise erfordert IAM-Konfiguration, Bucket-Policies und kontinuierliche Überwachung der Datenqualität.

Custom Logs und API-basierte Datenquellen rechtfertigen den Aufwand nur bei klar definierten Use Cases. Ein häufiger Fehler: Unternehmen integrieren proprietäre Systeme, bevor die Kern-Datenquellen sauber konfiguriert sind. Die Priorität sollte auf den Quellen liegen, die 80% der relevanten Security-Events abdecken.

Log Analytics Workspace und Kostenoptimierung

Operative Umsetzung: Von der technischen Einrichtung zum wirksamen Betrieb

Die technische Einrichtung von Sentinel ist vergleichsweise straightforward. Der eigentliche Aufwand liegt im Übergang von „technisch eingerichtet” zu „operativ wirksam”. Dieser Abschnitt adressiert die kritischen Erfolgsfaktoren für nachhaltigen Sentinel-Betrieb.

Use Case-getriebene Detection-Entwicklung

Realistische Use Cases definieren bedeutet, mit den Top-5-Bedrohungen der Organisation zu starten, nicht mit einem theoretischen Bedrohungskatalog. MITRE ATT&CK-Mapping hilft bei der Priorisierung, ersetzt aber nicht die organisationsspezifische Risikoanalyse. Ein mittelständisches Unternehmen mit M365-fokussierter IT priorisiert andere Szenarien als ein Industrieunternehmen mit OT-Umgebung.

KQL-basierte Detection Rules erfordern Präzision. Die Versuchung, „alles zu detektieren”, führt zu Alert-Fatigue und operativer Lähmung. Reife Sentinel-Deployments zielen auf ein Alert-to-Incident-Ratio unter 10:1. Das erfordert kontinuierliches Tuning, Threshold-Anpassungen und False-Positive-Analyse.

Threat Intelligence Integration über TI-Feeds (STIX/TAXII, Microsoft Threat Intelligence) ergänzt eigene Detections um externe Erkenntnisse. Die Integration sollte selektiv erfolgen: Zu viele IOC-Feeds generieren Rauschen, zu wenige lassen relevante Bedrohungsinformationen ungenutzt.

Incident Response und Playbook-Automatisierung

Incident-Klassifizierung und Triage-Prozesse müssen vor der Sentinel-Implementierung definiert sein. Sentinel unterstützt die Prozesse, ersetzt sie aber nicht. Severity-Definitionen, Eskalationswege und SLAs gehören in ein dokumentiertes Runbook.

Logic Apps-basierte Playbooks ermöglichen SOAR-Automatisierung. Praktische Anwendungsfälle:

Die Gefahr des Over-Engineering ist real: Komplexe Playbooks mit vielen Verzweigungen werden wartungsintensiv und fehleranfällig. Besser: Modulare, fokussierte Playbooks mit klarem Scope.

Integration in ITSM-Systeme (ServiceNow, Jira) erfordert bidirektionale Synchronisation. Incidents aus Sentinel sollten Tickets erstellen, Ticket-Updates sollten Incident-Status aktualisieren. Die technische Integration ist selten das Problem – die Prozessintegration zwischen SOC und IT-Operations erfordert mehr Aufmerksamkeit.

SOC-Integration und Team-Enablement

Rolle | Kernaufgaben | Erforderliche Kompetenzen |

|---|---|---|

Sentinel Administrator | Workspace-Management, Connector-Konfiguration, RBAC | Azure Administration, Log Analytics, Governance |

Detection Engineer | Rule-Entwicklung, Tuning, Threat Modeling | KQL (fortgeschritten), MITRE ATT&CK, Security Analytics |

SOC Analyst L1/L2 | Triage, Investigation, Initial Response | KQL (Grundlagen), Incident Response, Microsoft Security Tools |

SOC Analyst L3 | Advanced Hunting, Forensik, Playbook-Entwicklung | KQL (Expert), Threat Intelligence, Azure Logic Apps |

Typische Implementierungsfehler und strategische Fallstricke

Die Erfahrung aus zahlreichen Enterprise-Projekten zeigt wiederkehrende Muster bei Sentinel-Implementierungen. Die folgenden Fehler sind vermeidbar – wenn sie frühzeitig adressiert werden.

Logging ohne Use Case-Definition

Problem: „Alles loggen und später analysieren” führt zu Kostenexplosionen ohne Security-Mehrwert. Unternehmen berichten von 5–10-fachen Budget-Überschreitungen in den ersten Quartalen. 80–90% der erfassten Daten bleiben ungenutzt, generieren aber kontinuierliche Kosten.

Lösung: Use-Case-getriebene Datenquellen-Auswahl. Start mit 3–5 priorisierten Bedrohungsszenarien, schrittweise Erweiterung nach validiertem Mehrwert. Jede Datenquelle muss mindestens einen aktiven Detection-Use-Case rechtfertigen.

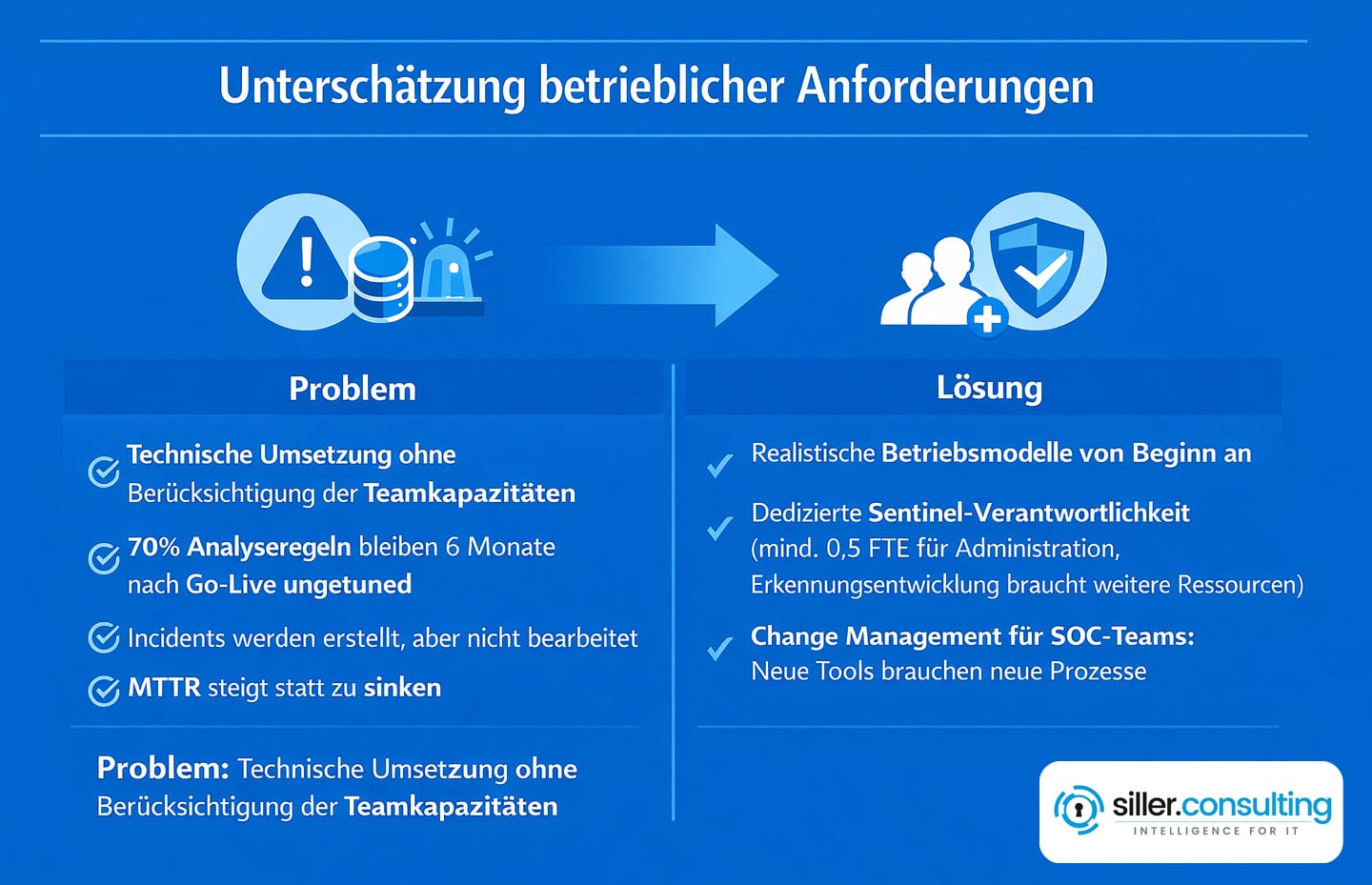

Unterschätzung der operativen Anforderungen

Problem: Technische Implementierung ohne Berücksichtigung der Team-Kapazitäten. 70% der Analytics Rules bleiben 6 Monate post-Go-Live un-getuned. Incidents werden erstellt, aber nicht bearbeitet. MTTR steigt statt zu fallen.

Lösung: Realistische Betriebsmodelle von Beginn an. Dedizierte Sentinel-Verantwortung (mindestens 0,5 FTE für Administration, Detection Engineering erfordert zusätzliche Ressourcen). Change Management für SOC-Teams: neue Tools erfordern neue Prozesse.

Unklare Abgrenzung zu bestehenden Security-Tools

Problem: Parallel-Betrieb von Sentinel und bestehendem SIEM ohne klare Zuständigkeiten. Doppelte Alerts, unklare Verantwortlichkeiten, Ineffizienz. Analysten wissen nicht, wo sie suchen sollen.

Lösung: Klare Tool-Konsolidierungsstrategie. Entweder Migration zu Sentinel mit definierten Phasen oder explizite Aufgabentrennung (Sentinel für Microsoft-Ökosystem, Legacy-SIEM für spezifische Umgebungen). Workflow-Definition vor technischer Implementierung.

Kostenkontrolle und Governance-Defizite

Problem: Unkontrollierte Log-Ingestion, fehlende Budget-Überwachung. Plötzliche Kostensprünge durch neue Datenquellen oder geänderte Log-Volumina. Keine Transparenz über Cost-per-Use-Case.

Lösung: Proaktive Kostenüberwachung via Azure Cost Management Alerts. Data Governance mit definierten Retention-Policies. Regelmäßige Reviews der Ingestion-Volumina gegen Use-Case-Wertbeitrag. Commitment Tiers bei stabilen Volumina für Kostensicherheit.

Strategische Empfehlungen und nächste Schritte

Die erfolgreiche Sentinel-Implementierung erfordert strategische Planung, nicht nur technische Expertise. Die folgenden Empfehlungen fassen die kritischen Erfolgsfaktoren zusammen.

Kritische Erfolgsfaktoren:

Handlungsempfehlungen nach Unternehmensgröße:

Enterprise (>5.000 Benutzer): Full-Scale-Deployment mit dedizierten Detection Engineers, Multi-Workspace-Strategie für Compliance, Integration aller kritischen Datenquellen, 24/7-SOC-Integration.

Gehobener Mittelstand (1.000–5.000 Benutzer): Fokussiertes Deployment mit Kern-Microsoft-Quellen, Single-Workspace, selektive Drittanbieter-Integration, Business-Hours-SOC mit automatisierter After-Hours-Response.

Mittelstand (<1.000 Benutzer): Prüfung, ob Defender XDR mit erweiterter Retention ausreicht. Sentinel nur bei spezifischen Compliance- oder Multi-Cloud-Anforderungen.

Für Unternehmen, die eine Sentinel-Implementierung planen oder bestehende Deployments optimieren möchten, bietet ein strategisches SIEM-Sparring oder Architektur-Review den Rahmen, um Anforderungen zu validieren, Fehler zu vermeiden und operative Wirksamkeit sicherzustellen.

Verwandte Themen für die Vertiefung: Zero Trust Architektur als Rahmenwerk für Identity-First-Security, Microsoft Purview Integration für Compliance-orchestrierte Security, Advanced Hunting Strategien für proaktive Bedrohungserkennung.

Weiterführende Ressourcen

KQL-Referenzen und Detection-Rule-Bibliotheken:

Microsoft-spezifische Architektur-Leitfäden:

Praktische Unterstützung:

- Use-Case-Workshops zur Definition organisationsspezifischer Bedrohungsszenarien

- Tenant-Assessments zur Bewertung der aktuellen Security-Posture

- Architektur-Reviews für bestehende Sentinel-Implementierungen

Die strategische Einbettung von Microsoft Sentinel in den Security-Stack erfordert mehr als technisches Know-how. Sie erfordert ein Verständnis für organisatorische Anforderungen, operative Realitäten und wirtschaftliche Rahmenbedingungen. Die Investition in fundierte Planung zahlt sich durch effektive Security Operations aus.