Jeder, der jemals Apps oder Richtlinien über Entra-Gruppen in Intune zugewiesen hat, weiß, dass es ein zeitaufwändiger und ineffizienter Prozess ist. Aber mit Intune-Filter für Zuweisungen kannst du Richtlinien kontrollieren und Apps viel effizienter zuweisen.

In dieser Anleitung zeige ich dir, wie du Filter erstellst, warum sie besser als Entra-Gruppen sind und einige Einschränkungen.

Gruppen für Intune-Zuweisungen

Wenn du etwas in Intune zuweisen möchtest, wie zum Beispiel eine App oder eine Compliance-Richtlinie – das wird normalerweise über Gruppen gemacht. Du kannst die Zuweisung entweder direkt an eine Entra ID Gruppe zuweisen oder du kannst "alle Geräte" oder "alle Benutzer" verwenden.

Das Problem mit Gruppen ist, wenn du nur bestimmte Geräte ansprechen möchtest, wie zum Beispiel nur Windows 11, nur BYOD, erreichst du schnell die Grenzen von Gruppen.

Einschränkungen von Gruppen:

Was sind Intune-Filter?

Intune-Filter hilft dir, spezifische Geräte anzusteuern, um Richtlinien und Apps anzuwenden.

Ein Filter ist eine Abfrageregel basierend auf Geräteeigenschaften – zum Beispiel:

Geräteeigenschaften – zum Beispiel:

Du kannst Filter mit Zuweisungen kombinieren, um Geräte entweder einzuschließen oder auszuschließen. Das Beste daran: Die Analyse erfolgt in Echtzeit, in dem Moment, in dem sie sich mit Intune synchronisieren.

Vorteile von Intune-Filter für Zuweisungen

Vorteil | Warum das wichtig ist |

|---|---|

Echtzeit-Auswertung | Kein Warten auf Gruppensynchronisation |

Feingranulare Steuerung | BYOD rausfiltern, nur HP-Geräte, nur Windows 11 etc |

Kombinierbar mit Gruppen | User-Gruppe + Geräte-Filter = maximale Kontrolle |

Weniger Komplexität | Kein Gruppen-Wirrwarr mehr - klare Regeln direkt in Intune |

Kurz gesagt: Mit Filtern wird deine Intune-Verwaltung präziser, schneller und zuverlässiger – besonders in komplexen Umgebungen mit vielen Geräten oder BYOD-Szenarien.

Erweitern Sie Ihr Intune-Wissen mit unserer praxisorientierten Schulung zu Mobile Device Management.

Warum sind Intune-Filter besser als Gruppen?

Filter sind gut, aber nicht perfekt für jedes Szenario. Du solltest sie speziell dort verwenden, wo sie echte Vorteile bieten. In manchen Fällen bleibst du mit klassischen Entra-Gruppen einfach flexibler – zum Beispiel bei Rollen, Berechtigungen oder Benutzerattributen.

Wir haben hier die typischen Szenarien verglichen, um dir zu helfen:

Szenario | Filter anwenden? | Warum (nicht)? |

|---|---|---|

App nur auf Firmengeräten bereitstellen |

| Filter auf deviceOwnership = Corporate möglich |

Richtlinie nur auf BYOD anwenden |

| Exakt dafür gedacht - kein Gruppenhack nötig |

App nur für Windows 11 Geräte von Dell |

| Gezielter Gerätefilter möglich |

Benutzer sollen Zugriff auf bestimmte Ressourcen erhalten |

| Dafür brauchst du Conditional Access oder RBAC |

Automatische Gruppierung nach Benutzerabteilung |

| Dynamische Entra-Gruppen mit User-Attributen nutzen |

Richtlinie für alle außer einem bestimmten Gerätetyp |

| Geräte ausfiltern via OSVersion, DeviceModel etc. |

Wählen der richtigen Zielmethode

Zielkriterium | Beste Wahl | Warum |

|---|---|---|

Hardware or OS facts

| Intune-Filter | Wird bei jeder Geräte-Synchronisierung geprüft – Echtzeitgenauigkeit ohne Verzögerung durch Gruppen-Refresh. |

Benutzeridentitätsmerkmale

| Entra-ID-dynamische Gruppe | Nutzt direkt Azure-AD-Attribute; HR-Daten müssen nur an einer Stelle gepflegt werden. |

Anmeldekontext & Risiko

| Conditional Access | Bewertet jede Sitzung und erzwingt so granulare Zugriffsrichtlinien. |

Einfache Rollouts

| Integrierte Gruppen „Alle Benutzer / Alle Geräte“ | Kein Wartungsaufwand – ideal für unternehmensweite oder kleine Pilotbereitstellungen. |

Richtlinientypen, die Filter unterstützen

Intune-Filter können auf drei Kernrichtlinientypen angewendet werden:

So kannst du beispielsweise auch die Richtlinien für die neue Windows LAPS Lösung gezielt auf bestimmte Geräte anwenden, um lokale Administratorkonten abzusichern.

Wenn eine Arbeitslast nicht in dieser Liste ist (zum Beispiel Conditional Access), zeigt der Zuweisen-Bereich die Registerkarte Filter nicht an.

Schritt für Schritt-Anleitung: So legst du Microsoft Intune Filter an

Hier kommt die Anleitung, mit der du in ein paar Minuten deinen ersten Filter erstellt hast.

Feld | Wert |

Property |

|

Operator |

|

Value |

|

Damit schließt du alle persönlichen Geräte aus – oder nimmst sie gezielt auf, je nach Zuweisung.

Klicke auf Geräte-Vorschau, um zu sehen, welche Endpunkte zur Regel passen, bevor du auf Erstellen klickst – spart Rollout-Überraschungen.

Erweiterte Bedingungen mit AD Expression

Intunes AD-Ausdruckseditor lässt dich mehrere Bedingungen zu einem leistungsstarken Filter verketten und dann genau die Geräte vorschauen, die übereinstimmen, bevor du bereitstellst. Zum Beispiel:

Mit der Vorschaufunktion kannst du sofort sehen, welche Geräte in den Filter fallen.

(device.deviceOwnership -eq "Corporate") -and (device.manufacturer -eq "Dell")Oder:

(device.deviceName -contains "LAPTOP") -or (device.osVersion -gt "10.0.19045")Mit der Vorschaufunktion kannst du sofort sehen, welche Geräte in den Filter fallen.

Wichtig zu wissen:

- Filter gelten immer nur für eine Plattform

- Willst du Windows- und iOS-Geräte filtern? Dann brauchst du zwei Filter

- Filter werden bei jeder Synchronisierung eines Geräts neu ausgewertet

- Keine Verzögerung wie bei dynamischen Gruppen

Sobald dein Filter eingerichtet ist, kannst du ihn direkt in App- oder Richtlinienzuweisungen verwenden – entweder um Geräte einzuschließen oder auszuschließen.

Wie funktioniert Intune-Filter im Hintergrund?

Intune-Filter scheint wie eine einfache Funktion, aber jede Regel wird in Echtzeit verarbeitet. Intune-Filter wirken sich sofort mit Live-Attributen aus – bei jeder Gerätesynchronisierung entscheidet der Dienst sofort, ob dieses Gerät in eine Zuweisung eingeschlossen oder davon ausgeschlossen wird.

Im Gegensatz zu dynamischen Entra-Gruppen, die regelmäßig im Hintergrund neu berechnet und synchronisiert werden

Wie wird der Filter ausgewertet?

Der Filter wird lokal auf dem Client-Gerät ausgewertet und nicht in der Cloud. Wenn das Gerät seine Synchronisierung startet, sendet Intune die Richtlinie oder App mit der Filterbedingung, und der Client entscheidet sofort, ob er qualifiziert ist oder nicht.

Das bedeutet:

- Die Richtlinie oder App kommt mit einer „Bedingung“

- Das Gerät prüft beim Sync: „Treffe ich diese Bedingung?“

- Wenn ja → Zuweisung erfolgt

- Wenn nein → Zuweisung wird ignoriert

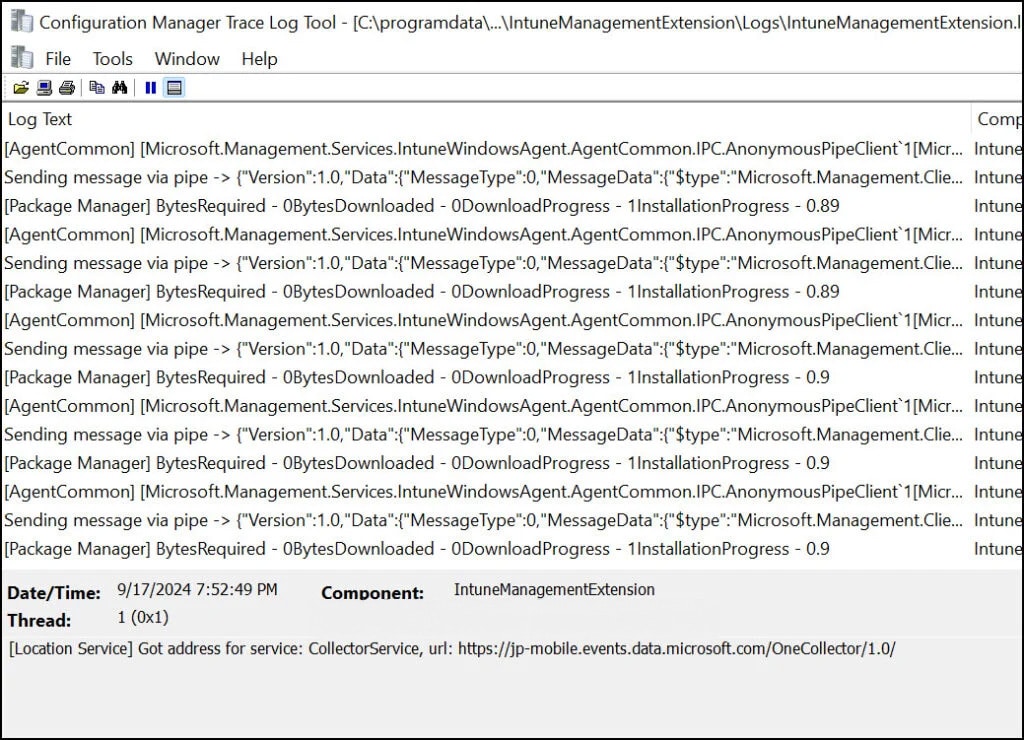

Intune-Filterauswertungsprotokolle: Windows- und macOS-Speicherorte

Wenn eine Richtlinie nicht empfangen wird oder ein Intune-Filter sie blockiert, können Sie den Grund überprüfen, indem Sie die lokalen Client-Protokolle öffnen. Diese Datei zeichnet jede Filterauswertung in Echtzeit auf und gibt Ihnen eine sofortige Antwort.

Warum diese Protokolle wichtig sind:

- Richtlinienstatus – bestätigt den genauen Zeitpunkt, zu dem eine App, ein Profil oder ein Skript übermittelt wurde.

- Filter-Treffer – zeigt, ob Ihr Filter zu Übereinstimmung oder Keine Übereinstimmung ausgewertet wurde.

- Ausgewertete Eigenschaften – listet jedes Geräteattribut (z. B. device.osVersion) auf, das gegen die Regeln geprüft wurde.

Hinweis: Durchsuchen Sie das Protokoll nach Ihrem Filternamen oder Ihrer Richtlinien-ID, um direkt zum Auswertungsblock zu springen – kein endloses Scrollen erforderlich.

Technische Grenzen: Dinge, die Sie wissen sollten

Mehrere fest verdrahtete Einschränkungen begrenzen, was Sie mit Intune-Filtern tun können. Behalten Sie die folgenden Einschränkungen im Hinterkopf, bevor Sie Zuweisungen erstellen; sie bestimmen, wie flexibel Ihre Zielgruppenausrichtung wirklich ist.

Unterstützte Richtlinien- & App-Typen

Bevor du einen Intune-Filter erstellst, stell sicher, dass die Arbeitsbelastung, die du anvisierst, tatsächlich Filter-Auswertung unterstützt. Die Listen unten zeigen, welche Richtlinien- und App-Typen es unterstützen:

Richtlinientypen, die Intune-Filter akzeptieren

- Geräte-Compliance-Richtlinien

- Geräte-Konfigurationsprofile (Einstellungskatalog & Vorlagen)

- Endpunkt-Sicherheits-Richtlinien

- Windows-Update-Ringe und Feature-/Qualitäts-Update-Richtlinien

- iOS-Updates-Richtlinien

- Registrierungsstatusseiten-Einstellungen und Verwaltungsskripte

App-Zuweisungen, die Intune-Filter akzeptieren

- Android: Verwaltete Google Play-, Store- und LOB-Apps

- iOS/iPadOS: App Store-, VPP-, LOB-Apps und Web-Clips

- macOS: Microsoft 365-Apps, Microsoft Edge und LOB-Pakete

- Windows 10/11: Win32/LOB-Apps, Microsoft Store-Apps, Microsoft 365-Apps und Web-Links

Zusammenfassung

Intune-Zuweisungsfilter steuern Richtlinien und Apps in Echtzeit, indem sie Geräteattribute auswerten. Sie funktionieren plattformübergreifend (Windows, macOS, iOS/iPadOS, Android), doch jeder Filter bleibt plattformspezifisch und schließt Benutzerattribute aus. Wir nutzen sie vor allem für hardware- oder OS-basiertes Targeting (z. B. firmeneigene Windows 11-Geräte) und schließen BYOD gezielt aus, während Gruppen oder Conditional Access identitätsgesteuerte Szenarien abdecken.

Solltest Du Experten-Beratung oder praktische Unterstützung beim systematischen Implementieren von Intune-Filtern oder der umfassenden Optimierung Deiner Microsoft 365-Umgebung benötigen – wende Dich bitte vertrauensvoll über unser Kontaktformular an uns.

Fühl Dich frei, einen eingehenden Blick auf meine anderen umfassenden Tutorials und technischen Tipps rund um Microsoft Security-relevante Themen zu werfen. Auf dem Blog findest Du detaillierte Beiträge über Microsoft LAPS Einrichten, Defender for Cloud Apps, Microsoft Intune-Konfigurationen und viele weitere Sicherheitslösungen aus dem Microsoft 365-Ökosystem.

Falls Du spezifische Unterstützung bei Intune-Implementierungen benötigst, steht Dir hier mein kostenloses eBook zur Verfügung, das Dir beim systematischen Einstieg in die Materie helfen wird und praxisnahe Anleitungen für die ersten Konfigurationsschritte bereitstellt.

Klicken Sie hier, wenn Sie mehr über dieses Thema erfahren möchten.

Ja

Ja Nein

Nein