Lokale Administratorkonten sind für viele Unternehmen ein großes Sicherheitsrisiko. Wenn dann auch noch Passwörter statisch bleiben und die zentrale Verwaltung fehlt, können wir Hackern gleich eine persönliche Einladung zum Nutzen unserer Rechner schicken. Wie schließen wir diese Lücke also effektiv? Die Antwort lautet: Windows LAPS! Und um LAPS einrichten zu können, nutzen wir die modernen Lösungen von Intune, die weit über das klassische Active Directory (AD) auf einem Windows Server hinausgehen.

Mit Windows LAPS schickt uns Microsoft ein leistungsstarkes Paket, das dank der Integration mit Intune super leicht aufzusetzen ist. Nach dem LAPS Einrichten können wir unseren Tenant wesentlich effektiver und vor allem zentral verwalten und haben als Administrator die volle Kontrolle über alle lokalen Admin-Passwörter in unserem Unternehmen. Und mit modernen Cloud-Konzepten wie MSI machen wir unsere Umgebung noch sicherer.

Klingt gut, oder? Dann geht's auch gleich an die Umsetzung.

In den folgenden Abschnitten zeige ich Dir, wie Du Windows LAPS in Intune konfigurierst und welche Vorteile jede einzelne Konfiguration bringt. Wir gehen die einzelnen Schritte durch; von der Erstellung einer bestimmten Richtlinie bis zur Automatisierung und Skalierung für große Umgebungen.

Wenn dabei Fragen aufkommen sollten, melde Dich gerne bei mir! Wir schauen und das Problem zusammen an und arbeiten direkt an einer Lösung.

Alles Wichtige auf einen Blick

LAPS: Local Administrator Password Solution gibt Dir extrem nützliche neue Features, mit denen Du Deine lokalen Admin-Konten sicher und zentral verwalten kannst. Anstatt manuell einzelne Computer zu konfigurieren, steuerst Du alles über die Cloud.

Damit beim LAPS Einrichten nichts schiefgeht, gehen gezielt auf die folgenden Punkte ein:

Durch gezieltes LAPS Einrichten sorgen wir dafür, dass Deine IT-Umgebung nicht nur sicherer wird, sondern auch effizienter verwaltet werden kann. Doch wie genau setzt Du das in der Praxis um?

Schauen wir uns nun Schritt für Schritt an, wie Du die LAPS-Richtlinie in Intune richtig aufsetzt. Weiter unten gebe ich Dir eine genaue Anleitung.

LAPS einrichten: Ganz einfach mit Intune

Mit Local Administrator Password Solution haben wir ein Paket an modernen und starken Sicherheitskonfigurationen. Das heißt es nur noch: Auspacken und konfigurieren, richtig?

Nicht ganz - die Sicherheitsfeatures richten sich nicht optimal von selbst ein.

Es ist immer wichtig, alle Einstellungen auf die Sicherheitsstandards Deines Unternehmens auszurichten. In Sachen LAPS Einrichten kommt da Intune ins Spiel! Es macht das Verwalten nicht nur zentraler und übersichtlicher, sondern vor allem sicherer. Nur so kannst Du einen wirklich sicheren Tenant garantieren.

Bevor Du die Windows LAPS-Richtlinie definierst, stelle sicher, dass das eingesetzte Betriebssystem die neue Version vollständig unterstützt.

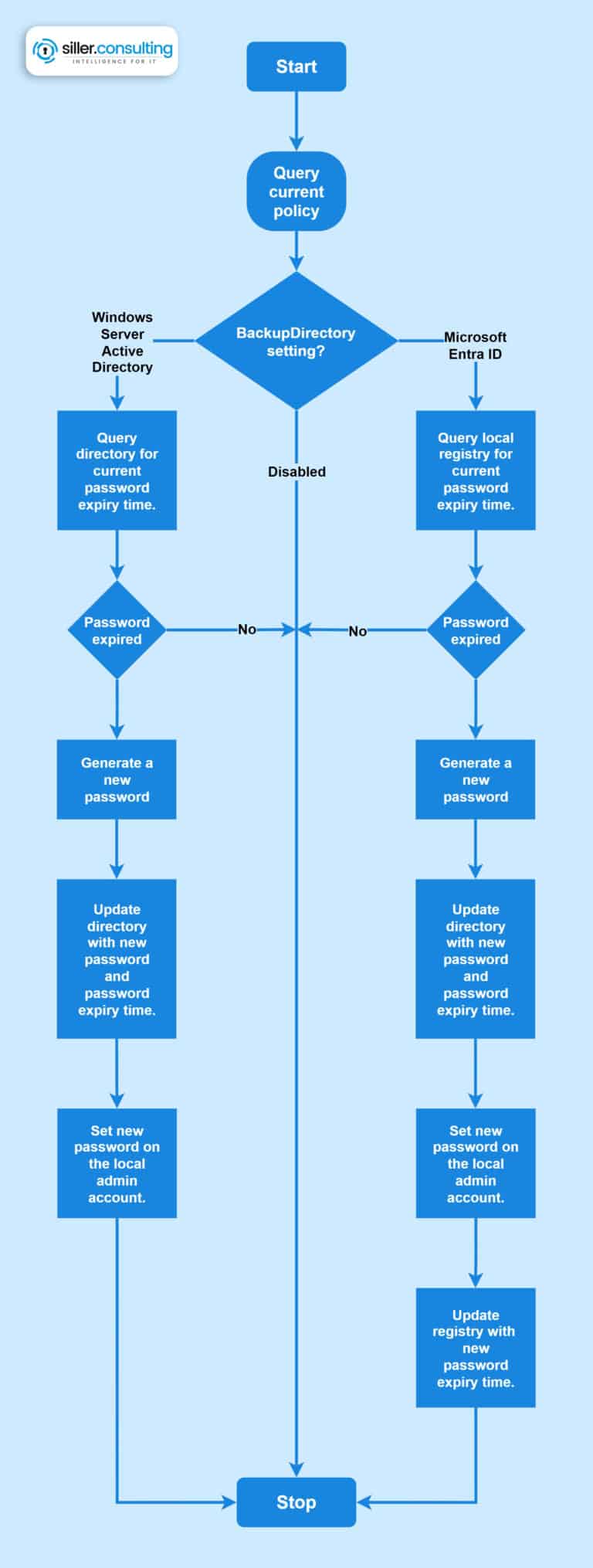

Microsoft Entra ID im Zusammenspiel mit Windows LAPS

Microsoft Entra ID ist unsere leistungsstarke, cloudbasierte Identitäts- und Zugriffsverwaltung, die über das Entra Admin Center verwaltet wird und speziell für das sichere Speichern und Verwalten sensibler Daten wie Kennwörter entwickelt wurde.

Um das möglich zu machen, wird eine Verschlüsselung verwendet, die die Kennwörter im Server sicher ablegt. Mit Tools wie MSI werden dabei auch die internen Zugriffe zwischen Diensten abgesichert.

Sobald wird mit Windows LAPS Einrichten fertig sind und es ganz in Intune integriert ist, können wir lokale Administrator-Passwörter auf unseren Clients zentral in der Cloud sichern und verwalten – und das deutlich flexibler als im klassischen Active Directory (AD).

Dort wurden Kennwörter im ms-Mcs-AdmPwd-Attribut des jeweiligen Windows Server gespeichert.

Richtlinien beim LAPS Einrichten richtig zuweisen

Die Zuweisung von Richtlinien über Intune erfolgt für Geräte, die als Clients in Microsoft Entra ID oder dem klassischen Azure AD registriert sind. Diese Clients über Intune zu verwalten ist super wichtig für hybride Umgebungen oder bestehende AD-Strukturen.

Beide Varianten werden vollständig unterstützt – und das ist essenziell für hybride Umgebungen oder bestehende AD-Strukturen. Deswegen müssen wir beim LAPS Einrichten genau aufpassen.

Ganz schön viele Fachbegriffe, die im Prinzip das gleiche Ziel haben: Mit Windows LAPS musst Du Dich nicht mehr manuell um die Rotation von Passwörtern kümmern.

Du erhältst mit diesem Produkt nicht nur eine zentrale Übersicht über alle Administrator-Kennwörter, sondern

Im Gegensatz zur klassischen Gruppenrichtlinie, wie sie auf einem Windows Server bei Directory Benutzern und Computern genutzt wird, läuft Deine privilegierte Kontoverwaltung in Windows-Umgebungen wesentlich effizienter und sicherer ab!

Kleiner Tipp: Mit PowerShell kannst Du diese Prozesse weiter automatisieren.

Schauen wir uns mit dieser Anleitung genau an, wie Du beim LAPS Einrichten welche Richtlinie aufsetzt. Mit ein paar Klicks und wenig Aufwand sicherst Du Deinen Tenant gekonnt ab.

1. LAPS Richtlinie erstellen

Die folgenden Schritte helfen Dir dabei, Windows LAPS einfach uns sicher zu implementieren und dabei alle wichtigen Neuerungen strukturiert zu konfigurieren - ein komplettes Paket an Gruppenrichtlinien also.

So gehst Du sicher, dass Du auch wirklich alle wichtigen (neuen) Sicherheitspunkte für jeden LAPS Client einbaust.

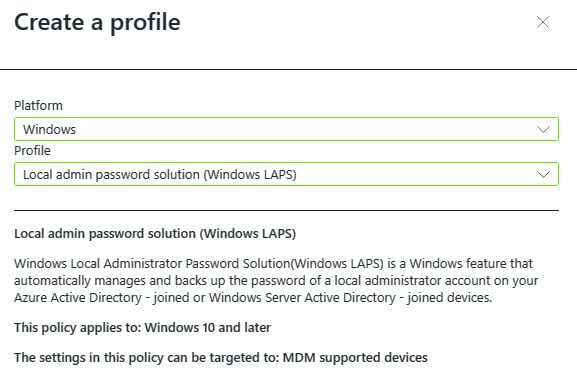

Erstellen wir zuerst eine neue Richtlinie:

Navigiere zu Intune > Endpoint Security > Account protection.

Klicke auf Create a profile.

Wähle Deine Plattform und den Profiltyp aus (z. B. Windows 10 und höher).

Wähle als Profiltyp „Local admin password solution (LAPS)".

Vergib einen aussagekräftigen Namen für Deine Policy, z. B. „LAPS Production EU".

2. Einstellungen gemäß Sicherheitsanforderungen setzen

Hier möchte ich nochmal betonen, dass es wichtig ist, beim LAPS Einrichten sämtliche Parameter auf die Sicherheitsansprüche Deines Unternehmens einzustellen. Die folgenden helfen Dir dabei, ein sicheres Grundgerüst zu schaffen.

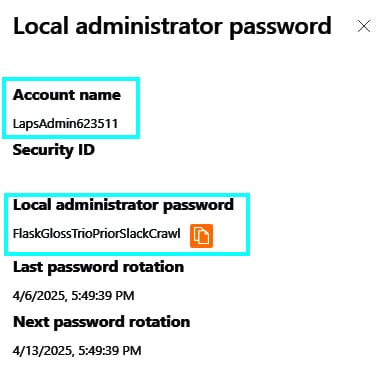

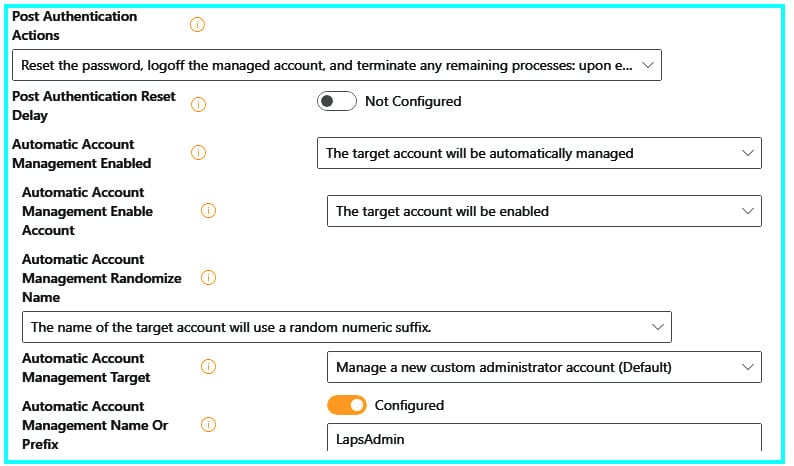

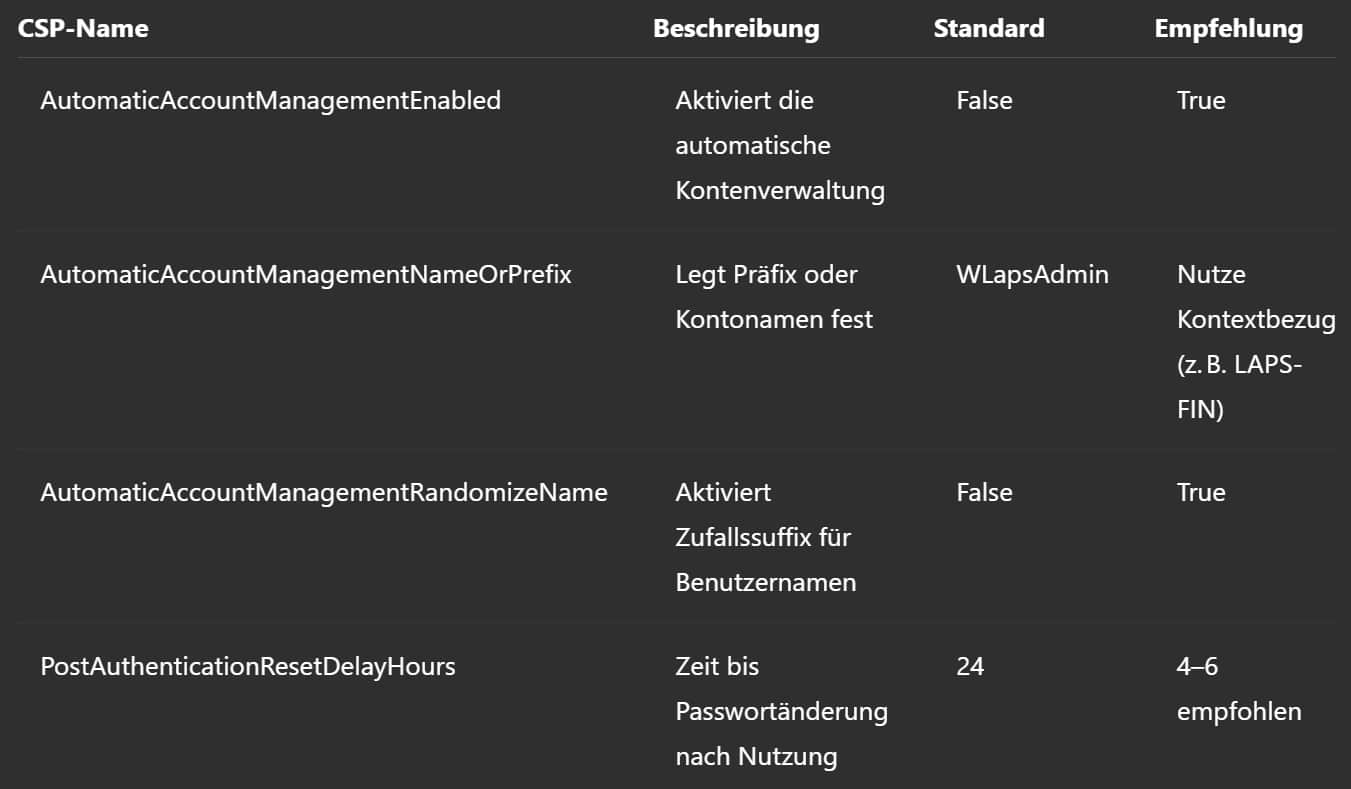

Beginnen wir damit, Deine automatische Kontenverwaltung zu aktivieren. Stelle sicher, dass das automatische Verwalten (AutomaticAccountManagementEnabled) aktiviert ist.

Weiter gehts - wir definieren die Passwort-Komplexität. Wähle zwischen langen, kurzen oder mit Präfix versehenen Passphrasen – je nach Benutzergruppe dem jeweiligen LAPS Client.

Eine prima Lösung, denn jetzt können wir den Post Authentication Reset Delay setzen.

Dazu definieren wir, wann nach der Verwendung das Passwort automatisch zurückgesetzt wird. Standard sind 24 Stunden, ich empfehle aber 4–6 Stunden.

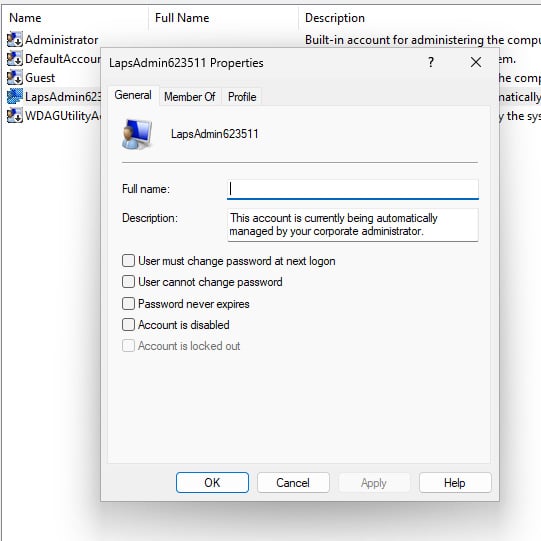

Anschließend legen wir das Zielkonto fest und regeln, ob ein neuer lokaler Account erstellt oder der eingebaute Account verwaltet wird.

So garantieren wir, dass die Einstellungen nicht nur sicher, sondern auch auf unsere Compliance- und Supportanforderungen abgestimmt sind.

Hier nochmal ein Überblick:

3. Zuweisung & Zielgruppenfilter

Wichtig ist, Deine Richtlinie beim LAPS Einrichten korrekt zuzuweisen, damit sich richtig greift:

Klassische Gruppenrichtlinien werden nach wie vor über Active Directory (AD) und das passende Snap-in in der MMC verwaltet. Dazu brauchst Du aber oft manuelle PowerShell-Befehle wie:

LAPS über Intune für Windows-Geräte aka Clients gibt uns aber eine wesentlich einfacherer, dynamischere und zudem cloudbasierte Alternative zur Richtlinienzuweisung.

4. Validierung der Konfiguration

Konfiguration steht? Super! LAPS Einrichten war gar nicht so schwer! Lass uns das Ganze jetzt testen:

Neben Event Logs und Intune-Berichten kannst Du auch PowerShell verwenden, um LAPS-Einstellungen direkt auf dem Windows Server oder den verwalteten Endgeräten abzufragen oder zu testen.

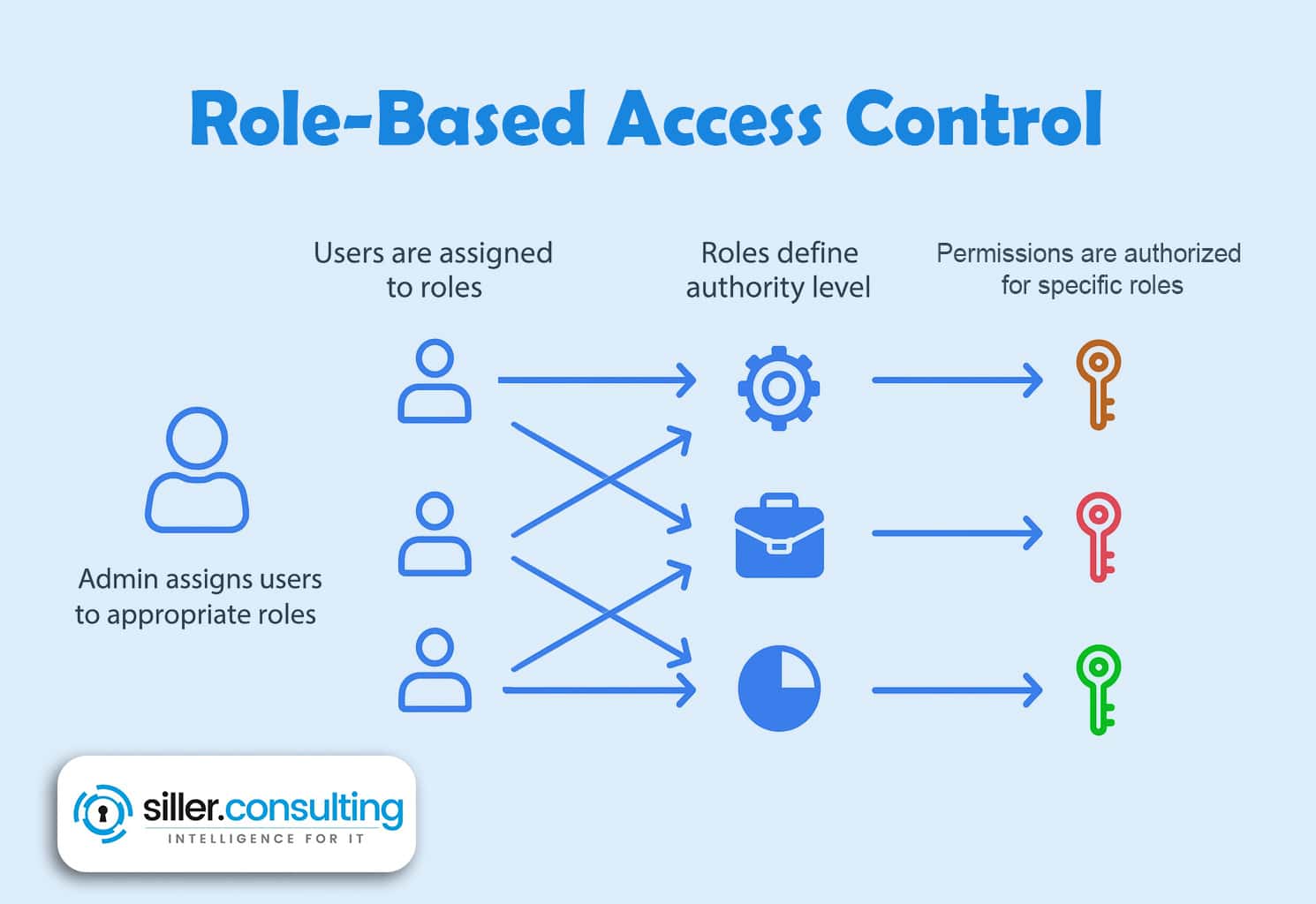

5. Erweiterung: Zugriffsrechte durch RBAC sichern

Ein weiterer Schritt beim LAPS Einrichten erledigt: Du hast nun die volle Kontrolle über Deine Administratorkonten auf jedem LAPS Client. Jetzt stellt sich die Frage: Wer darf diese Kennwörter auch sehen?

Mit der alten Methode musstest Du den PowerShell-Befehl Set-AdmPwdReadPasswordPermission -OrgUnit nutzen, um Zugriff zu gewähren.

Mit LAPS geht das wesentlich einfacher. Denn jetzt schränkst Du mittels rollenbasierter Zugriffssteuerung (RBAC) in Intune sämtliche Berechtigungen gezielt und effektiv ein.

Das hat folgende Vorteile:

Änderungen oder zusätzlicher Zugriff lassen sich so granular steuern.

RBAC beim LAPS Einrichten integrieren:

- Erstelle eine benutzerdefinierte Rolle: Navigiere zu Intune > Tenant Administration > Roles > All roles und klicke auf "Create a new custom role". Wechsle in die entsprechende Rolle und weise sie der entsprechenden Gruppe oder dem Active Directory Benutzer zu.

- Vergib einen Namen: Nenne die Rolle "LAPS Password Viewer Service Desk" oder ähnlich.

- Definiere die Berechtigungen: Unter der Kategorie Managed devices legst Du fest, dass die Rolle die Berechtigung "Read local administrator password" hat. Das ist der kritische Punkt, der den Zugriff auf das Passwort ermöglicht.

- Weise die Rolle zu: Gehe in der Rolle auf "Assignments" und wähle die Benutzer oder Gruppen aus, die diese Berechtigung erhalten sollen. So stellst Du sicher, dass nur befugte Personen die Passwörter abrufen können.

Diese einfache Erweiterung schließt eine potenzielle Sicherheitslücke und hilft Dir, die Prinzipien der geringsten Rechte in Deinem Unternehmen umzusetzen.

Die Berechtigung wird nur erteilt, wenn der Nutzer ein explizites Mitglied der dafür vorgesehenen Rolle ist.

6. Erweiterung: Sentinel integrieren für mehr Transparenz

Wenn Du beim LAPS Einrichten Microsoft Sentinel einsetzt, kannst Du die LAPS-Ereignisse gezielt ins SIEM übernehmen. In vielen Umgebungen läuft der Zugriff weder über lokale Administrator-Passwörter noch über einen zentralen Server – ein potenzieller Single Point of Failure, der durch Cloud-Integrationen entschärft wird.

Die Wiederherstellung eines solchen Servers über DSRM war oft ein langwieriger und fehleranfälliger Prozess. Mit Sentinel bist Du wesentlich schneller und sicherer durch.

Alte Befehle wie Set-AdmPwdReadPasswordPermission -OrgUnit kannst Du jetzt aus Deinem Skillbook streichen, denn mit dem neuen LAPS hast Du eine wesentliche bessere Übersicht über Deine verteilten Berechtigungen.

Wird ein Administrator-Passwort geändert oder einen Account erstellt, kannst Du über Event IDs wie 10029 oder 10031 Alarmierungen konfigurieren. Sehr nützlich!

7. Erweiterung: Automatisierung und Skalierung

Gerade in größeren Umgebungen lohnt es sich, beim LAPS Einrichten Richtlinienausrollungen zu automatisieren.

Nutze dafür:

Vorteil: Du erkennst frühzeitig, wo etwas nicht funktioniert – und kannst Rollouts ohne manuelles Nacharbeiten skalieren.

Mit diesem systematischen Ansatz stellst Du sicher, dass jeder Aspekt der LAPS-Konfiguration auf den Clients ordnungsgemäß berücksichtigt wird und die resultierenden Sicherheitsrichtlinien den organisatorischen Anforderungen entsprechen.

Wenn Du LAPS einmal in Intune eingerichtet hast, kannst Du neue Geräte und Computer automatisch mit sicheren, zufälligen Administrator-Zugängen ausstatten – und musst Dir um Passwortänderung keine Gedanken mehr machen.

Best Practices & Naming-Strategien beim LAPS Einrichten

LAPS liefert viele neue Features – aber wie holst Du im Alltag das Maximum heraus? Mit den richtigen Best Practices stellst Du sicher, dass Deine Konfiguration nicht nur sicher, sondern transparent sind und den Effekt haben, den Du beabsichtigst.

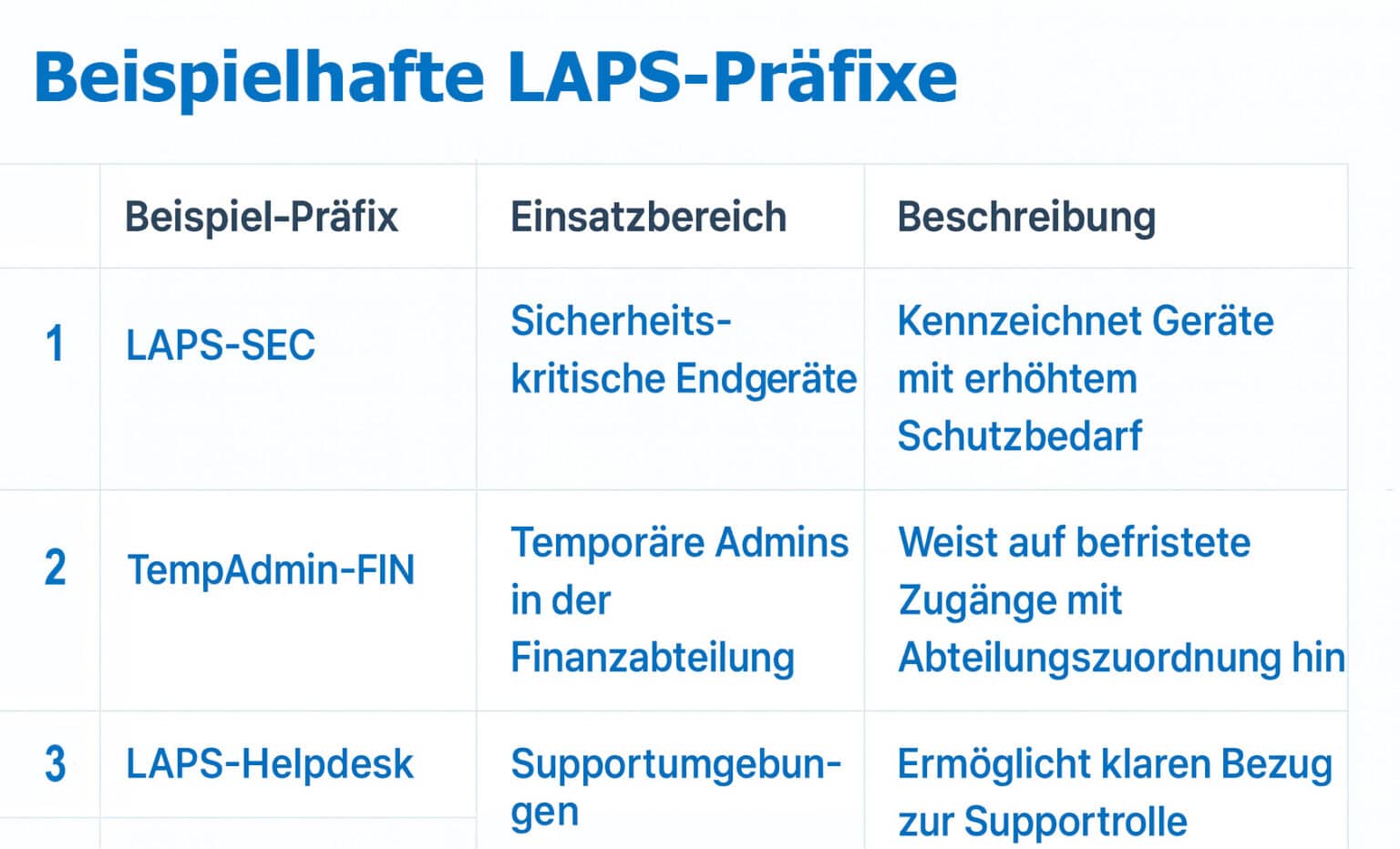

Klare Namenskonventionen statt Standard

Der Standard-Accountname „WLapsAdmin“ ist funktional, aber unpraktisch für den Support oder bei Audits. Besser ist es, sprechende Präfixe zu verwenden, die Aufschluss über die Rolle oder die Abteilung geben.

Einheitliche Benennung für Audits & Automatisierung

Ein konsistentes Präfix-Schema ist beim LAPS Einrichten nicht nur hilfreich für die manuelle Nachverfolgung, sondern auch für automatisierte Prozesse – z. B. in Kombination mit Log-Parsing, Skripten oder SIEM-Integration (z. B. in Sentinel).

Ein wichtiger Wert, der dabei oft ausgelassen wird, ist der ms-Mcs-AdmPwdExpirationTime, der das Ablaufdatum des Passworts speichert.

Empfehlung:

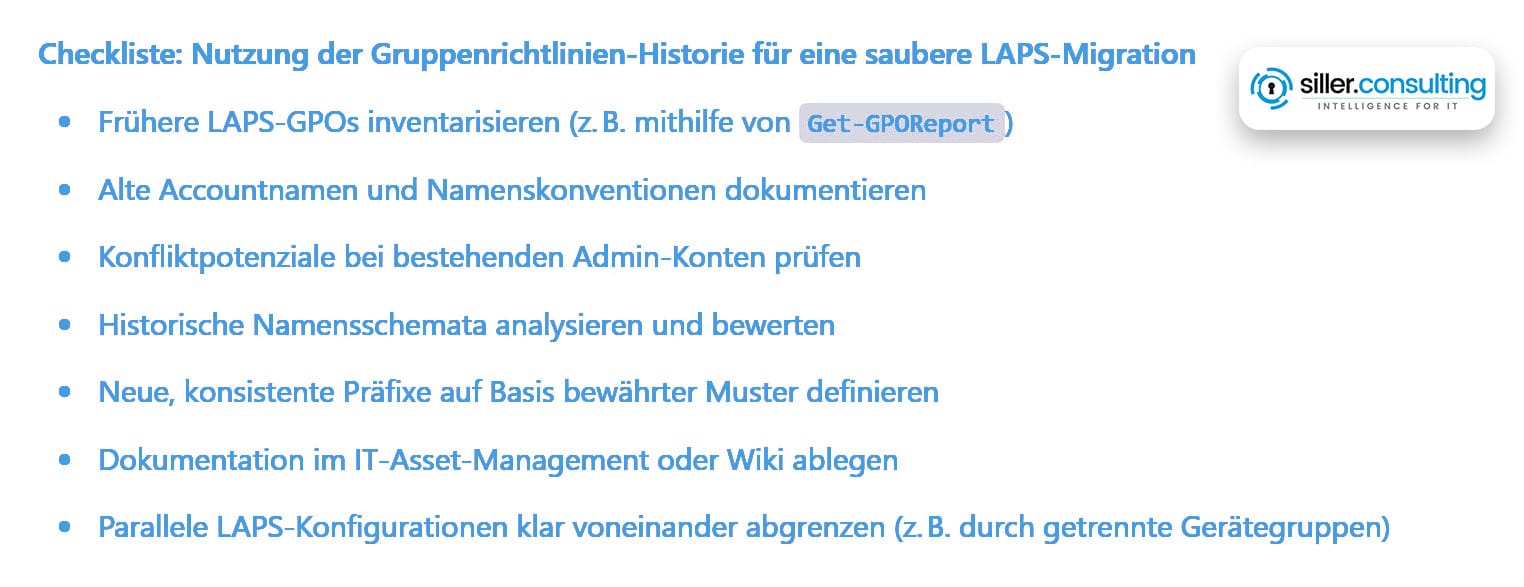

Nutzung von Gruppenrichtlinie-Historie zur Strategieanpassung

Du willst auf das neue LAPS umsteigen? Dann gebe ich Dir ein paar Tipps, damit Du nicht in bekannte Fallen tappst. Wenn Du bis dato das klassische Microsoft LAPS via GPO eingesetzt hast, führe zunächst einen Abgleich mit bisherigen Accountnamen auf dem LAPS Client durch, um die Verwendung zu prüfen und Konflikte zu vermeiden.

Zur Erinnerung: Früher waren spezielle Schema Admins für die ursprüngliche Einrichtung verantwortlich. Die LAPS-Einstellungen waren somit direkt im AD Schema verankert und bildeten das Fundament der Konfiguration.

Deswegen ist es wichtig, das Du diese Legacy-Konfigurationen beim Migireren genau dokumentierst, um Altlasten frühzeitig zu identifizieren und zu bereinigen. Die Migration von alten LAPS-Einstellungen, die noch über Gruppenrichtlinien verwaltet wurden, ist ein zentraler Aspekt für einen reibungslosen Übergang.

Nutze diese Historie, um auf Basis der alten Konventionen neue, konsistente Präfixe zu definieren – besonders wichtig bei parallelen Deployments.

Weitere Tipps für die Praxis

Und noch ein paar Zusatztipps, die Dir dabei helfen, dass jeder in Deinem Unternehmen nach dem LAPS Einrichten die Abkürzungen verstehen und auch selbst einbinden kann:

Und jetzt? Sichere Dich weiter ab

Du hast gelernt, wie Du Windows LAPS mit Intune einrichtest, um die lokalen Administratorkonten in Deinem Unternehmen sicher zu verwalten. Mit der richtigen Konfiguration kannst Du die Sicherheit erheblich verbessern und gleichzeitig die Effizienz steigern. Doch die LAPS-Implementierung ist nur der erste Schritt.

Um dieses Wissen zu vertiefen, verlinke ich Dir hier drei weitere LAPS-Ratgeber, die Dir bei den nächsten Schritten helfen:

Bereit, Deinen Microsoft 365 auf das nächste Level zu bringen?

Wenn Du Expertenberatung oder praktische Hilfe bei der Implementierung dieser Strategien benötigst, kontaktiere uns bitte über das Kontaktformular unten. Ein sicherer Tenant ist entscheidend für den Schutz sensibler Daten. Gemeinsam werden wir eine sichere, effiziente Umgebung gestalten, die Deine sich entwickelnden Geschäftsanforderungen unterstützt.

Schau Dir doch auch die anderen Tutorials und Tipps an, die ich bereits auf meinem Blog geteilt habe. Dort findest Du auch andere Beiträge zu Microsoft Security-Relevanen Themen, u.a. zum Microsoft Defender for Cloud Apps, Microsoft Intune, der Enterprise & Mobility-Suite, dem Microsoft 365 Defender oder der Microsoft Information Protection.

Ich bin stehts bemüht, die aktuellsten Themen und Fragestellungen meiner Kunden zu beantworten, um Dich bei der Arbeit mit der Microsoft Cloud Security und anderen Microsoft 365 Produkten zu unterstützen.

Wenn Du Fragen hast, melde Dich sehr gerne bei mir!